Internet Post-Cuántico en 2025: Infraestructura de Seguridad en Redes y el Desafío de la Computación Cuántica

A medida que avanzamos en 2025, se está produciendo una transformación notable en la arquitectura fundamental de seguridad de internet. En InterLIR, donde hemos dedicado años a ayudar a organizaciones a optimizar su infraestructura de red mediante la gestión estratégica de recursos IPv4, ahora estamos presenciando una evolución igualmente crítica en cómo se debe proteger esa infraestructura. El logro de que la mayoría del tráfico en plataformas importantes como Cloudflare esté cifrado poscuántico representa más que un hito técnico: señala un cambio fundamental en cómo debemos abordar la seguridad de la red en una era donde la computación cuántica amenaza con volver obsoletos décadas de estándares criptográficos.

Desde nuestra fundación en 2020, hemos observado cómo las decisiones sobre infraestructura de red tomadas hoy pueden tener implicaciones duraderas en los próximos años. El mismo principio se aplica a la seguridad criptográfica. Las organizaciones que invierten en recursos de red, ya sea mediante la adquisición de IPv4, la expansión de infraestructura o el despliegue de servicios, ahora deben considerar no solo los estándares de seguridad actuales, sino también los protocolos resistentes a la computación cuántica que protegerán sus comunicaciones en las próximas décadas. Este análisis exhaustivo examina dónde nos encontramos en la transición poscuántica, qué amenazas están surgiendo y qué pasos prácticos deben tomar las organizaciones para proteger sus inversiones en infraestructura de red.

Comprendiendo la amenaza de la computación cuántica para la seguridad de la red

En mis conversaciones con clientes en Europa y más allá, he encontrado que la computación cuántica a menudo parece una preocupación abstracta y lejana, algo para laboratorios de investigación más que para consideraciones empresariales prácticas. Sin embargo, la realidad es mucho más inmediata y preocupante para cualquiera que opere infraestructuras de red hoy en día.

Las computadoras cuánticas operan bajo principios fundamentalmente diferentes a los de las computadoras clásicas que impulsan nuestra infraestructura actual de internet. Al aprovechar fenómenos de la mecánica cuántica como la superposición, la interferencia y el entrelazamiento, estas máquinas pueden realizar ciertos cálculos especializados de manera exponencialmente más rápida que los sistemas tradicionales. Si bien no reemplazarán a las computadoras convencionales para usos generales—considérelas más como procesadores especializados similares a las GPU o unidades de procesamiento neuronal—destacan en tareas específicas que, desafortunadamente, incluyen romper los sistemas criptográficos que protegen prácticamente todas las comunicaciones en internet hoy en día.

Los protocolos de cifrado que protegen desde transacciones financieras hasta comunicaciones empresariales confidenciales se basan en problemas matemáticos extremadamente difíciles de resolver para las computadoras clásicas. El cifrado RSA, por ejemplo, depende de la dificultad de factorizar números grandes, mientras que la criptografía de curva elíptica (ECC) se basa en el problema del logaritmo discreto. Las computadoras cuánticas, mediante algoritmos como el de Shor, pueden resolver estos problemas de manera eficiente, dejando estas medidas de seguridad ampliamente implementadas prácticamente inútiles.

El vector de ataque Recolectar-Ahora/Descifrar-Después

Quizás el aspecto más insidioso de la amenaza cuántica es lo que los profesionales de seguridad denominan ataques de «capturar ahora/descifrar después». Este escenario no requiere que existan computadoras cuánticas funcionales hoy en día, solo requiere adversarios con visión de futuro y capacidad de almacenamiento. El ataque es sencillo: recopilar comunicaciones cifradas ahora, almacenarlas indefinidamente y esperar hasta que las computadoras cuánticas sean lo suficientemente potentes para romper el cifrado y revelar los contenidos.

Para las organizaciones que gestionan infraestructura de red y manejan datos sensibles, esta amenaza ya está activa. Cualquier información confidencial transmitida hoy utilizando cifrado convencional podría ser descifrada en el futuro. Considere las implicaciones para:

- Estrategias empresariales a largo plazo e inteligencia competitiva transmitidas a través de redes corporativas

- Datos personales sujetos a regulaciones de privacidad que requieren protección durante décadas

- Propiedad intelectual y secretos comerciales comunicados entre instalaciones

- Registros financieros y detalles de transacciones que siguen siendo sensibles durante años

- Comunicaciones gubernamentales y de defensa con períodos de clasificación extendidos

Esto significa que las organizaciones no pueden permitirse esperar hasta que las computadoras cuánticas estén completamente operativas para abordar la amenaza. El momento de implementar criptografía poscuántica es ahora, antes de que los datos sensibles sean capturados para su descifrado futuro.

Seguimiento del progreso hacia el Día-Q: Avances en hardware y software

En InterLIR, hemos aprendido que comprender la dinámica del mercado requiere monitorear múltiples indicadores simultáneamente. Lo mismo aplica para evaluar cuándo las computadoras cuánticas representarán una amenaza práctica para la criptografía, lo que los expertos llaman «Q-day». Esta evaluación requiere rastrear tanto los avances en hardware como los avances algorítmicos, ya que el progreso en cualquiera de estos ámbitos puede acelerar significativamente el cronograma.

Panorama del desarrollo de hardware cuántico

La industria de la computación cuántica a menudo enfatiza el número de cúbits como métrica principal de progreso, pero esta cifra por sí sola cuenta una historia incompleta. La calidad de los cúbits, su interconexión, las tasas de error y la arquitectura general del sistema son factores igualmente críticos. Varios enfoques tecnológicos compiten simultáneamente, cada uno con ventajas y desafíos distintos:

Computadoras cuánticas basadas en silicio ofrecen una excelente escalabilidad y ejecución rápida de instrucciones, pero sufren de cúbits ruidosos que requieren corrección de errores extensiva

Sistemas de iones atrapados proporcionan niveles de ruido significativamente más bajos, haciéndolos más confiables, pero históricamente han enfrentado mayores desafíos para escalar a un alto número de cúbits

Cúbits superconductores, el enfoque adoptado por Google en su proyecto Willow, representan una ruta de ingeniería relativamente directa a pesar de los desafíos técnicos significativos

Cúbits topológicos, el ambicioso enfoque de Microsoft, teóricamente ofrecen una resistencia excepcional al ruido, pero permanecen en gran parte en etapas teóricas y experimentales tempranas

El anuncio de Google en diciembre de 2024 sobre su procesador cuántico Willow marcó un hito genuino en esta progresión. Lograron el primer cúbit lógico utilizando corrección de errores con código de superficie de manera escalable, un paso crítico hacia la computación cuántica práctica. Si bien esto no representa un avance inesperado más allá de los cronogramas proyectados, demuestra que se está logrando un progreso constante y predecible hacia sistemas capaces de romper la criptografía actual.

El avance algorítmico revolucionario

Si bien el progreso en hardware ha sido constante, el desarrollo más significativo en los últimos años provino del lado del software. En junio de 2025, el investigador Craig Gidney publicó un artículo que demostraba que, mediante optimizaciones inteligentes en el software cuántico, romper el cifrado RSA-2048 podría requerir menos de un millón de qubits, una reducción drástica respecto a la estimación previa de 20 millones de qubits.

Esta optimización acercó teóricamente el Q-day aproximadamente siete años antes, bajo supuestos razonables sobre las tasas de desarrollo de hardware. Incluso las estimaciones más conservadoras ahora sugieren que romper RSA-2048 podría requerir «solo» 242,000 qubits superconductores, en lugar de los millones que antes se consideraban necesarios. Este avance ilustra un punto crítico: las mejoras algorítmicas pueden acelerar el calendario de amenazas cuánticas tanto como los avances en hardware, y a menudo de manera más impredecible.

El episodio del Algoritmo Chen: una historia con moraleja

En abril de 2024, la comunidad criptográfica experimentó un susto breve pero intenso cuando el investigador Yilei Chen publicó un preprint que afirmaba haber descubierto un nuevo algoritmo cuántico capaz de resolver ciertos problemas de retículos de manera eficiente. Esto fue especialmente preocupante porque la criptografía basada en retículos forma la base de muchos esquemas criptográficos poscuánticos que se están implementando como reemplazo de algoritmos vulnerables.

Tras un intenso escrutinio por parte de criptógrafos de todo el mundo, los expertos identificaron un error fundamental en el enfoque de Chen, evitando lo que podría haber sido un revés catastrófico para la criptografía poscuántica. Sin embargo, este episodio sirve como un recordatorio importante de que, aunque los enfoques basados en retículos actualmente parecen seguros, concentrarse demasiado en un único fundamento matemático sí presenta cierto riesgo. También demuestra la vital importancia de la revisión por pares continua y la capacidad de la comunidad criptográfica para evaluar rápidamente amenazas potenciales.

Predicciones de expertos y cronogramas regulatorios para la migración poscuántica

En nuestro trabajo ayudando a organizaciones a planificar sus inversiones en infraestructura de red, hemos aprendido que comprender el consenso de los expertos y los requisitos regulatorios es esencial para tomar decisiones informadas. El mismo principio se aplica a la planificación de la migración a la criptografía poscuántica.

Encuestas de opinión de expertos y predicciones de cronogramas

El Global Risk Institute ha realizado encuestas anuales a expertos en computación cuántica desde 2019, preguntando sobre la probabilidad de que RSA-2048 sea vulnerado en varios plazos. La encuesta de 2024 reveló que más de la mitad de los expertos entrevistados creían que existía al menos un 50% de probabilidad de que RSA-2048 sea vulnerado en 15 años, una evaluación aleccionadora que debería influir en las decisiones de planificación de infraestructura hoy.

El análisis de los datos históricos de las encuestas revela patrones interesantes en las predicciones de los expertos. Cuando se les pregunta sobre el Q-day con probabilidades aproximadamente parejas (50% de probabilidad), los expertos predicen consistentemente «aproximadamente 15 años en el futuro», independientemente de cuándo se les encueste, lo que sugiere incertidumbre genuina o una tendencia psicológica hacia predicciones a mediano plazo. Sin embargo, cuando se les presiona para obtener niveles de certeza más altos (70% de probabilidad), las predicciones de los expertos muestran más consistencia a lo largo del tiempo, con aproximadamente un quinto de los expertos identificando consistentemente 2034 como el plazo probable para computadoras cuánticas relevantes en criptografía.

Esto sugiere que, aunque el momento preciso sigue siendo incierto, existe un consenso creciente entre los expertos en torno al período 2030-2035 como un momento crítico en el que la computación cuántica probablemente amenazará los estándares criptográficos actuales. Para las organizaciones que planean inversiones en infraestructura de red y arquitecturas de seguridad, esta línea de tiempo debería influir en la toma de decisiones hoy.

Mandatos Gubernamentales y Regulatorios de Migración

Los gobiernos de todo el mundo han reconocido la amenaza cuántica y han establecido cronogramas formales para la migración a la criptografía postcuántica. Estos requisitos regulatorios fijan plazos concretos que las organizaciones, especialmente aquellas que atienden a clientes gubernamentales o operan en industrias reguladas, deben cumplir:

| Organismo Regulador | Fecha Objetivo de Migración | Año de Anuncio |

|---|---|---|

| NSA (CNSA 2.0) | 2030-2033 | 2022 |

| Gobierno Federal de EE. UU. | 2035 | 2022 |

| Gobierno de Australia | 2030 | 2024 |

| Centro Nacional de Ciberseguridad del Reino Unido | 2035 | 2025 |

| Unión Europea | 2030-2035 | 2025 |

Estos plazos no son arbitrarios: reflejan evaluaciones de expertos sobre cuándo las computadoras cuánticas podrían representar amenazas prácticas, combinadas con estimaciones realistas del tiempo requerido para migraciones criptográficas a gran escala. Las organizaciones deben tener en cuenta que estas fechas representan objetivos de finalización, lo que significa que los esfuerzos de migración deben comenzar mucho antes para cumplir con estos plazos.

La Migración Postcuántica: Progreso Actual y Desafíos de Implementación

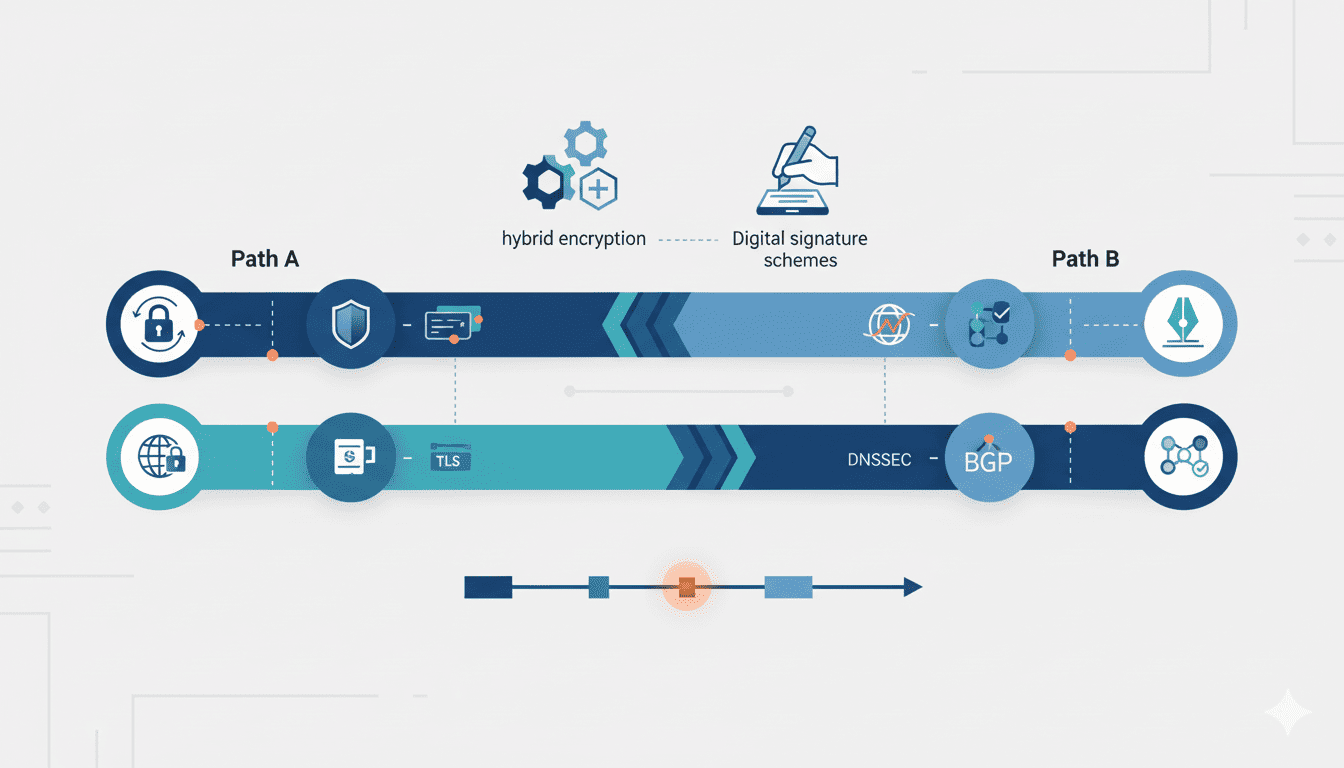

La transición a la criptografía poscuántica abarca en realidad dos migraciones distintas pero relacionadas, cada una con diferentes niveles de urgencia y desafíos de implementación. Comprender estas diferencias es crucial para priorizar los esfuerzos de migración y asignar recursos de manera efectiva.

Migración de cifrado: Protección de la confidencialidad de los datos

La migración de cifrado se centra en proteger la confidencialidad de los datos mediante algoritmos resistentes a la computación cuántica. Esta migración es más urgente debido a la amenaza de «recolectar ahora/descifrar más tarde», donde los adversarios pueden recopilar datos cifrados hoy y descifrarlos una vez que las computadoras cuánticas estén disponibles. Para los datos que deben permanecer confidenciales durante períodos prolongados, esta amenaza ya está activa.

A octubre de 2025, se han logrado avances significativos en la implementación del cifrado poscuántico, particularmente para el tráfico HTTPS. El hito de que la mayoría del tráfico iniciado por humanos en Cloudflare utilice cifrado poscuántico demuestra que el despliegue a gran escala no solo es posible, sino que ya está ocurriendo. Los factores clave que han permitido este progreso incluyen:

- Finalización de los estándares NIST para mecanismos de encapsulado de claves (KEM), proporcionando objetivos claros de implementación

- Despliegue generalizado de enfoques híbridos que combinan algoritmos tradicionales y poscuánticos, ofreciendo seguridad frente a amenazas clásicas y cuánticas

- Soporte universal en navegadores para TLS poscuántico en Chrome, Firefox, Safari y Edge

- Proveedores de infraestructura como Cloudflare implementando cifrado poscuántico por defecto para sus clientes

Sin embargo, persisten desafíos en varias áreas. Los sistemas heredados, protocolos especializados, dispositivos IoT con recursos limitados y sistemas embebidos a menudo no pueden adaptarse fácilmente a los tamaños de clave más grandes y los mayores requisitos computacionales de los algoritmos poscuánticos. Las organizaciones deben evaluar cuidadosamente toda su infraestructura para identificar sistemas que requieran atención especial o enfoques alternativos.

Migración de firmas digitales: Garantizando autenticidad e integridad

La migración de firmas digitales se centra en garantizar la autenticidad e integridad de los datos mediante esquemas de firmas resistentes a la computación cuántica. Aunque esta migración es menos urgente que la del cifrado—las firmas solo necesitan ser seguras en el momento de su verificación, no décadas después—suele ser más compleja de implementar.

Las firmas digitales están profundamente integradas en numerosos sistemas y protocolos, incluyendo autoridades de certificación, firma de código, actualizaciones de software, sistemas blockchain y autenticación de documentos. Muchos de estos sistemas tienen certificados de larga duración y requisitos complejos de compatibilidad con versiones anteriores. La migración de firmas avanza más lentamente que la migración de cifrado, con muchas organizaciones aún en las fases de planificación o implementación temprana.

Recomendaciones prácticas de implementación para operadores de infraestructura de red

Basándonos en nuestra experiencia ayudando a organizaciones a optimizar su infraestructura de red en InterLIR, puedo ofrecer recomendaciones prácticas para abordar la migración post-cuántica. Esta transición requiere la misma planificación estratégica y ejecución cuidadosa que aplicamos a la gestión de recursos IPv4: comprender los activos actuales, evaluar las necesidades futuras e implementar cambios de manera sistemática.

Acciones inmediatas

Las organizaciones deben comenzar con estos pasos fundamentales:

- Realizar un inventario criptográfico exhaustivo – Documentar todos los sistemas que utilizan criptografía potencialmente vulnerable, incluyendo no solo aplicaciones obvias como servidores web y VPNs, sino también sistemas embebidos, dispositivos IoT y aplicaciones heredadas. Este inventario debe identificar qué algoritmos están en uso, dónde están implementados y qué tan difícil sería actualizarlos.

- Evaluar los requisitos de vida útil de los datos – Determinar cuánto tiempo diferentes categorías de información necesitan permanecer confidenciales. Los datos que requieran confidencialidad más allá de 2030-2035 deben priorizarse para una migración inmediata a cifrado post-cuántico debido a las amenazas de captura ahora/descifrado posterior.

- Priorizar la migración de cifrado para datos sensibles – Enfocar los esfuerzos iniciales en proteger datos con requisitos de confidencialidad prolongados, especialmente propiedad intelectual, información estratégica de negocio, datos personales sujetos a regulaciones de privacidad y cualquier información que pueda proporcionar ventaja competitiva si se divulga.

- Desarrollar un plan de migración de firmas por fases – Crear un cronograma para la transición de firmas digitales que considere los requisitos de compatibilidad con versiones anteriores, la vida útil de los certificados y la preparación del ecosistema. Esta migración puede realizarse de manera más gradual que la migración de cifrado, pero no debe retrasarse indefinidamente.

Principios estratégicos de implementación

Más allá de las acciones inmediatas, las organizaciones deben adoptar estos principios estratégicos:

Implementar agilidad criptográfica – Diseñar sistemas que permitan cambios de algoritmos con facilidad, lo que posibilita una respuesta rápida a nuevas amenazas o vulnerabilidades. Este principio beneficiará a las organizaciones más allá de la transición post-cuántica, permitiendo la adaptación a futuros desarrollos criptográficos.

Adoptar enfoques híbridos cuando sea posible – La combinación de algoritmos tradicionales y post-cuánticos brinda seguridad contra amenazas tanto clásicas como cuánticas, mientras los estándares post-cuánticos maduran y ganan confianza mediante implementaciones en entornos reales.

Monitorear activamente el desarrollo de estándares – Mantenerse informado sobre los esfuerzos de estandarización de NIST, el desarrollo de protocolos del IETF y las guías específicas de la industria. El panorama post-cuántico sigue evolucionando, y la conciencia temprana de los cambios permite respuestas proactivas en lugar de reactivas.

Alinearse con los plazos regulatorios – Coordinar los esfuerzos de migración con los requisitos de cumplimiento relevantes, especialmente si se atiende a clientes gubernamentales o se opera en industrias reguladas. Cumplir con estos plazos a menudo requiere iniciar los esfuerzos de migración con años de anticipación.

Probar exhaustivamente antes de la implementación en producción – Los algoritmos post-cuánticos tienen características de rendimiento y requisitos de recursos diferentes a los de la criptografía tradicional. Es esencial realizar pruebas exhaustivas en entornos representativos antes de la implementación en producción.

Abordar entornos con recursos limitados

Uno de los aspectos más desafiantes de la migración post-cuántica involucra dispositivos con recursos limitados, como sensores IoT, sistemas embebidos y hardware heredado. Los algoritmos post-cuánticos generalmente requieren tamaños de clave más grandes y más recursos computacionales que la criptografía tradicional, lo que genera dificultades para dispositivos con memoria, capacidad de procesamiento o presupuesto energético limitados.

Las organizaciones que operan estos dispositivos deben considerar varios enfoques. Cuando sea posible, descargar las operaciones criptográficas a dispositivos de gateway más capaces o infraestructura de edge computing. Para dispositivos que deben realizar criptografía localmente, evaluar implementaciones optimizadas diseñadas específicamente para entornos con recursos limitados. En algunos casos, puede ser necesario reemplazar hardware para dispositivos que no puedan soportar algoritmos post-cuánticos únicamente mediante actualizaciones de software.

El caso de negocio para la inversión en migración post-cuántica

En mi rol en InterLIR, frecuentemente discuto inversiones en infraestructura con organizaciones que evalúan si adquirir recursos IPv4 adicionales, actualizar equipos de red o expandir sus capacidades de servicio. La migración post-cuántica representa una decisión de inversión en infraestructura similar, y el caso de negocio merece una consideración cuidadosa.

Evaluación de riesgos y análisis costo-beneficio

El principal riesgo de retrasar la migración post-cuántica es la exposición a ataques de recopilar ahora/descifrar después. Las organizaciones deben evaluar este riesgo considerando:

- ¿Qué información sensible se transmite actualmente a través de sus redes?

- ¿Cuánto tiempo debe permanecer confidencial esta información para conservar su valor?

- ¿Cuál sería el impacto empresarial si esta información se divulgara a competidores, adversarios o al público?

- ¿Cuál es la probabilidad de que los adversarios ya estén recopilando tráfico cifrado para descifrarlo en el futuro?

Para muchas organizaciones, especialmente aquellas en industrias competitivas, que manejan datos personales o gestionan propiedad intelectual, los costos potenciales de la exposición de datos superan con creces la inversión requerida para la migración post-cuántica. Además, las sanciones regulatorias por no proteger adecuadamente los datos sensibles continúan aumentando, lo que añade otra dimensión al cálculo de riesgos.

Ventaja Competitiva Mediante la Adopción Temprana

Más allá de la mitigación de riesgos, la adopción temprana de la tecnología post-cuántica puede proporcionar ventajas competitivas. Las organizaciones que completen su migración antes que los competidores pueden promocionar su seguridad resistente a la computación cuántica como un diferenciador, especialmente al atender a clientes conscientes de la seguridad o industrias reguladas. La adopción temprana también permite a las organizaciones adquirir experiencia con las tecnologías post-cuánticas antes de que sean obligatorias, reduciendo el riesgo de implementaciones apresuradas bajo presión regulatoria.

Además, las organizaciones que desarrollan experiencia interna en criptografía poscuántica se posicionan para asistir a clientes, socios y consumidores en sus propias migraciones, creando posibles nuevas ofertas de servicios y fuentes de ingresos.

Perspectiva futura: Qué depara el futuro para la seguridad en internet poscuántica

Al mirar más allá de 2025, varios factores moldearán la evolución continua de la seguridad en internet poscuántica. Comprender estas tendencias ayuda a las organizaciones a planificar no solo para las necesidades inmediatas de migración, sino también para el panorama de seguridad a largo plazo.

Evolución algorítmica continua

Tanto los algoritmos cuánticos como la criptografía poscuántica seguirán evolucionando. Deberíamos esperar más optimizaciones en los algoritmos cuánticos que podrían acelerar los plazos del día Q, similares al avance de Craig Gidney en 2025. Simultáneamente, los algoritmos poscuánticos se refinarán para un mejor rendimiento, tamaños de clave más pequeños y menores requisitos computacionales, haciéndolos más prácticos para entornos con recursos limitados.

La comunidad criptográfica también continuará desarrollando y estandarizando esquemas poscuánticos adicionales, particularmente para aplicaciones especializadas que los estándares actuales no abordan de manera óptima. Las organizaciones deben mantenerse al tanto de estos avances y estar preparadas para adoptar algoritmos mejorados a medida que maduren.

Estandarización y Madurez del Ecosistema

El ecosistema post-cuántico seguirá madurando hasta 2025 y más allá. Podemos esperar:

- Finalización de rondas adicionales de estandarización del NIST para algoritmos post-cuánticos alternativos

- Desarrollo de guías y estándares específicos para sectores como salud, finanzas e infraestructura crítica

- Mejoras en herramientas y bibliotecas que faciliten la implementación post-cuántica para los desarrolladores

- Mejor integración de la criptografía post-cuántica en marcos de seguridad y estándares de cumplimiento existentes

- Aparición de mejores prácticas basadas en experiencias de despliegue en entornos reales

Cumplimiento Normativo y Requisitos de Conformidad

A medida que se acerquen los plazos de migración regulatoria, debemos esperar un aumento en las actividades de cumplimiento y requisitos más detallados. Las organizaciones que retrasen la migración podrían enfrentar sanciones, pérdida de contratos gubernamentales o exclusión de mercados regulados. Es probable que el panorama regulatorio se expanda más allá de los mandatos actuales para abarcar sectores y jurisdicciones adicionales a medida que se comprenda mejor la amenaza cuántica.

Integración con Estrategias de Seguridad más Amplias

La criptografía poscuántica se integrará cada vez más con estrategias de seguridad más amplias, incluidas arquitecturas de confianza cero, enfoques de defensa en profundidad y marcos integrales de gestión de riesgos. Las organizaciones reconocerán que la migración poscuántica no es un proyecto aislado, sino parte de una evolución continua de la seguridad que requiere atención y adaptación constantes.

El logro de tráfico mayoritariamente post-cuántico en plataformas principales como Cloudflare representa un hito significativo, pero marca el comienzo en lugar del final de la transición post-cuántica. Desde nuestra perspectiva en InterLIR, donde ayudamos a las organizaciones a tomar decisiones estratégicas sobre infraestructura de red que les servirá durante años, los paralelismos son evidentes: así como las organizaciones deben planificar cuidadosamente sus estrategias de recursos IP para respaldar el crecimiento futuro, ahora deben planificar sus estrategias criptográficas para protegerse contra futuras amenazas cuánticas.

Los avances en hardware y algoritmos de computación cuántica, en particular las optimizaciones de Craig Gidney que demuestran que romper RSA-2048 podría requerir muchos menos qubits de lo que se pensaba, refuerzan la urgencia de los esfuerzos de migración poscuántica. Ya sea que el día Q llegue en 2034 o en 2050, la amenaza de cosechar ahora/descifrar después ya está activa. Cualquier dato sensible transmitido hoy utilizando cifrado convencional podría ser descifrado en el futuro, por lo que es esencial tomar medidas inmediatas para la información que requiere confidencialidad a largo plazo.

Las organizaciones deben considerar la migración post-cuántica como un proceso continuo en lugar de un proyecto puntual. El panorama criptográfico continuará evolucionando, lo que requerirá atención sostenida, reevaluación periódica y adaptación a los nuevos desarrollos. Al iniciar los esfuerzos de migración ahora, implementar principios de criptoagilidad y mantener el conocimiento de las amenazas y soluciones emergentes, las organizaciones pueden proteger sus inversiones en infraestructura de red y garantizar que sus comunicaciones permanezcan seguras en la era cuántica.

En InterLIR, hemos construido nuestro negocio en ayudar a las organizaciones a tomar decisiones de infraestructura que proporcionen valor duradero. La migración poscuántica representa exactamente este tipo de decisión: una inversión en seguridad fundamental que protegerá a las organizaciones en las próximas décadas. El momento de actuar es ahora, antes de que las computadoras cuánticas hagan obsoletas las protecciones actuales y expongan información sensible que pudo haber sido recolectada años atrás. Las organizaciones que abordan esta transición de manera estratégica, comenzando con una evaluación exhaustiva y avanzando mediante una implementación sistemática, estarán en una posición favorable para mantener la seguridad y la ventaja competitiva en la internet poscuántica del futuro.